ゼロデイ攻撃はどう対策する?

未知の脅威を防ぐ仕組みとEDRの必要性

アンチウイルスソフトを入れていても、防ぎきれない攻撃もあります。例えば、修正パッチが公開される前の脆弱性を狙う「ゼロデイ攻撃」など、サイバー攻撃の手口は日々進化しており、従来の「既知のウイルスを防ぐ」対策だけでは、企業の資産を守りきることは困難なのが現状です。

この記事では、ゼロデイ攻撃の脅威と未知の脅威への対策、EDRやMDRの必要性について解説します。

対策の隙間を狙う「ゼロデイ攻撃」の脅威

ソフトウェアやOSにセキュリティ上の欠陥(脆弱性)が発見された場合、メーカーはそれを修正するための修正パッチを開発・配布します。しかし、この修正パッチが提供されるまでには、どうしても一定の時間が必要です。

「ゼロデイ攻撃」とは、脆弱性が発見されてから修正パッチが公開されるまでの、「空白の期間(ゼロデイ)」を狙い撃ちにするサイバー攻撃のことです。防御側に対策手段がない無防備な状態を突かれるため、従来のセキュリティ対策だけで侵入を防ぐことは極めて難しく、非常に脅威のある攻撃手法とされています。

まずは、ゼロデイ攻撃に定義ファイル(パターンマッチング)が通用しない理由と、ゼロデイ攻撃による侵入後の潜伏期間と被害の拡大について見ていきましょう。

定義ファイル(パターンマッチング)が通用しない理由

多くの企業で導入されている従来のアンチウイルスソフトは、過去に確認されたウイルスの特徴を記録した「定義ファイル(パターンマッチング)」を使用して検知を行います。

しかし、ゼロデイ攻撃で使われるマルウェアは、まだ世の中に知られていない新種や、既存のウイルスを少しだけ作り替えた亜種が使われます。いわば指名手配リストに載っていない「未知の脅威」であるため、従来のアンチウイルスソフトでは検知できず、すり抜けられてしまう危険性があるのです。

侵入後の潜伏期間と被害の拡大

ゼロデイ攻撃の恐ろしさは、侵入された事実にすら気づけない点にあります。定義ファイルで検知できないため、攻撃者は誰にも気づかれることなくシステム内に侵入し、長期間にわたって潜伏することも可能です。

その間、機密情報を盗み出したり、ネットワーク内の他の端末へと感染を広げたりと、水面下で被害を拡大させることもあるでしょう。企業が異常に気づいたときには、すでに大量のデータが流出した後だったというケースも少なくありません。

未知の脅威に対抗する「次世代エンドポイントセキュリティ」

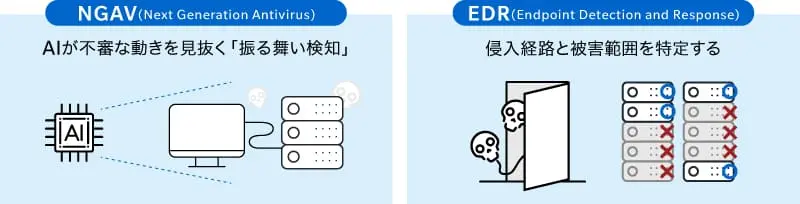

定義ファイルが通用しない未知の脅威に対抗するためには、従来の手法を刷新する必要があります。そこで注目されているのが「次世代エンドポイントセキュリティ」です。次世代エンドポイントセキュリティとは、AIなどの技術で侵入そのものを防ぐ「NGAV(Next Generation Antivirus)」と、万が一侵入された後に被害の拡大を防ぐ「EDR(Endpoint Detection and Response)」の2つの技術を組み合わせた多層的なアプローチを指します。

AIが不審な動きを見抜く「振る舞い検知」

侵入を防ぐカギとなるのが、「振る舞い検知(ヒューリスティック検知)」という技術です。これは、ファイルの外見(コード)を照合するのではなく、プログラムの「挙動(振る舞い)」そのものをAIが監視・分析する手法を指します。

例えば、プログラムがシステム設定を変更しようとしたり、ファイルを勝手に暗号化しようとしたりする不審な動きをリアルタイムに検知し、即座に実行をブロックします。この仕組みにより、定義ファイルが存在しない新種のランサムウェアであっても、その攻撃を未然に食い止めることが可能です。

侵入経路と被害範囲を特定する「EDR」

どれほど自社のネットワークの防御壁を高くしても、高度なサイバー攻撃を完全に防ぐことは不可能と捉えましょう。「侵入されること」を前提とした対策として不可欠なのが、EDR(Endpoint Detection and Response)です。

EDRは、パソコンやサーバーなどの端末(エンドポイント)内での挙動を常時記録・監視します。万が一ウイルスがすり抜けてしまった場合でも、「いつ、どこから侵入し、どのファイルにアクセスし、何をしたか」を可視化できます。早期発見(Detection)と迅速な対処(Response)が可能になり、被害を最小限に抑えることができるのです。

高度なツール導入における「運用の壁」

EDRのような高度なセキュリティツールの導入後、多くの企業は「運用」の壁に直面することがあります。EDRは詳細なログを取得し、不審な挙動を検知してアラートを出しますが、そのアラートが本当に危険なものなのか、誤検知なのかを判断するには高度な専門知識が必要です。

つまり、危険性を監視し、判断できる専門家がいなければ、ツールは単なる宝の持ち腐れになりかねないともいえます。経済産業省が主導するSCS評価制度(サプライチェーン強化に向けたセキュリティ対策評価制度)においても、単にツールを導入しているだけでなく、監視体制や教育、改善プロセスを含めた「運用の成熟度」が評価される方向性にあります。

24時間365日の監視体制(MDR)の必要性

サイバー攻撃は、企業のシステム管理者が不在となる夜間や休日を狙う傾向があります。これに対抗するためには、24時間365日体制での監視が理想ですが、実現はコストやリソースの面で極めて困難です。

そこで有効な解決策となるのが、「MDR(Managed Detection and Response)」サービスです。セキュリティの専門家が24時間体制で監視を行い、脅威の検知から分析、対処のアドバイスまでを代行します。例えば、「Sophos MDR」のようなサービスを活用することで、自社に専門家がいなくても、高度なセキュリティ運用を実現できます。

エンドポイントとネットワークを連携した自動隔離の仕組み

人手による監視に加え、システムによる自動化も被害拡大を防ぐ重要な要素です。コニカミノルタジャパンの提供するソリューションでは、エンドポイントで脅威を検知した際に、ネットワーク機器と連携し、対象の端末をネットワークから自動的に隔離する仕組みを備えています。

夜間や休日など、担当者がすぐに対応できない状況であっても、初動対応(隔離)がシステムによって自動的に行われるため、社内ネットワーク全体への感染拡大(パンデミック)を確実に防ぐことができます。

ゼロデイ攻撃対策には「検知」と「運用」をセットで備えよう

ゼロデイ攻撃のような未知の脅威から企業を守るためには、AIを活用した「振る舞い検知」や「EDR」といった最新の技術を導入し、24時間365日体制で監視・運用する体制(MDR)を整えることが大切です。この「技術」と「運用」の両輪が揃って初めて、強固なセキュリティ対策が実現します。

しかし、高度なツールを使いこなし、専門的な運用体制を自社だけで構築するのは容易ではありません。

実際には、「自社の現状を把握するアセスメント、従業員への教育、運用プロセスの改善」といった土台づくりが整っていないと、せっかくのツールを十分に活かしきれないケースも多くあります。

コニカミノルタジャパンの「ガイドライン対応サポートアカデミー サイバーセキュリティ対策パッケージ」は、こうした「事前の基盤整備」を含めて一体的に支援するサービスです。

ツールの提供から、「現状を可視化するアセスメント」「社内のセキュリティ意識を高める教育」「運用に必要な仕組みづくりや改善支援」まで、企業がEDRを無理なく使いこなせる体制構築をトータルでサポートします。

「セキュリティ対策は導入しているが、運用体制に自信がない」「有事の際に適切に説明できる体制を整えたい」とお考えの方は、ぜひ下記よりサービス資料をご確認ください。