ランサムウェア被害事例から見える、中小企業が狙われる理由と危険性

近年、日本国内においてランサムウェアによる被害事例が後を絶ちません。大企業だけでなく、セキュリティ対策が手薄になりがちな中小企業を狙った手口も巧妙化しており、多額の身代金の要求や長期間の業務停止に追い込まれるケースが増えています。

それでもなお、「自社は規模が小さいので狙われないだろう」「アンチウイルスソフトを入れているから大丈夫」と考えている方も多いのではないでしょうか。しかし、その油断こそが最大のリスクとなり得ます。

この記事では、急増する国内の被害実態と具体的な被害事例、従来の対策だけでは防げない理由、そして現在求められる多層防御について解説します。

目次

急増する国内のランサムウェア被害実態

警察庁が公表した「令和6年上半期におけるサイバー空間をめぐる脅威の情勢等について」によると、2024年上半期のランサムウェア被害報告件数は114件にも上っています。

ランサムウェアによる攻撃のターゲットは、潤沢な資金を持つ大企業だけではありません。近年では、セキュリティ対策が強固な大企業を直接狙うのではなく、その取引先や関連会社といった比較的対策が手薄な中小企業を入り口として攻撃を仕掛ける「サプライチェーン攻撃」も拡大しています。

IPA(独立行政法人 情報処理推進機構)が発表した「情報セキュリティ10大脅威 2025」においても、「サプライチェーンの弱点を悪用した攻撃」は組織部門で第2位にランクインしており、同ランキングでの選出は7年連続となります。

そのため、「自社には盗まれて困るような機密データはない」という油断は禁物です。ランサムウェアに対する油断は、自社のみならず取引先をも巻き込む最大のリスク要因となっているのです。

ランサムウェア被害の約6割が中小企業

「令和6年上半期におけるサイバー空間をめぐる脅威の情勢等について」において、ランサムウェア被害件数(114件)の内訳を企業・団体等の規模別に見ると、大企業は30件、中小企業は73件となっており、全体の約7割を中小企業が占めていることが明らかになりました。

この数字はあくまで報告された件数に過ぎません。中小企業では、セキュリティ体制の不備から被害を受けてもその事実に気付かないケースや、社会的信用への影響を懸念して公表・報告を行わないケースも相当数あると考えられます。

「自社の規模や業種なら狙われることはないだろう」と考えず、誰もが当事者になり得るという認識を持つことが不可欠です。

事例解説:対策を怠った企業が直面した現実

ここからは、実際にランサムウェアの被害に遭った企業の事例を4つ紹介します。

事例1:データセンターのサーバーに侵入され、業績予想を修正

システム開発およびクラウドサービスを提供する企業で、データセンターのサーバーに対する不正アクセスが発生した事例があります。これにより、同社が提供するクラウドサービスは利用不能となる事態に陥りました。

そのままインフラ設備の再構築費用やセキュリティ対策強化にかかるコストが増大したほか、影響を受けたユーザーへの対応などを講じた結果、同社は業績予想の下方修正を余儀なくされました。さらに、サービス停止によって多大な損害を被ったとして、ユーザーから数億円規模の損害賠償を求める集団訴訟を起こされるなど、経営の根幹を揺るがす事態となっています。

事例2:海外拠点がランサムウェアに感染し、グループ企業内すべてに攻撃被害が広がった

ある製造業の企業では、海外支店で使用していた機器がランサムウェアに感染し、そこからネットワークを通じてグループ企業全体へ被害が拡大しました。

原因は、セキュリティパッチが適用できない状態のまま放置されていたIoT機器の脆弱性です。ここから攻撃者の侵入を許し、社内ネットワーク上の業務システムや事務用PCだけでなく、工場の生産システムや入退室管理システムなど、多岐にわたるシステムが暗号化される被害を受けました。一拠点のセキュリティ不備が、グループ全体の操業に影響を及ぼした事例です。

事例3:ランサムウェア攻撃によって電子カルテやサーバーのデータが暗号化

ある公立病院では、院内に設置されていた複数台のプリンタから一斉に犯行声明文が印字されるという異常事態が発生しました。調査の結果、ランサムウェアの感染が判明し、患者の診察記録を管理する電子カルテシステムや関連サーバーのデータが暗号化され、使用不能となりました。

侵入経路として、脆弱性が放置されていたVPN装置が悪用されたことに加え、院内LANのサーバーやパソコンにセキュリティリスクを高める設定が残っていたことが、被害拡大の要因となっています。

事例4:スーパーマーケットがランサムウェアに感染し、全店舗が臨時休業

複数のスーパーマーケットを運営する企業において、業務の中核となる基幹サーバーがランサムウェアに感染していることが判明しました。

これにより、商品の発注や在庫管理、売上処理など、店舗運営に不可欠な各種システムが機能停止に陥ってしまいます。同社は顧客と従業員の安全確保、および混乱の回避を最優先とし、全店舗での営業を一時的に停止するという苦渋の決断を迫られました。

なぜ従来の「ウイルス対策ソフト」だけでは防げないのか

多くの企業がすでにウイルス対策ソフトを導入しているにもかかわらず、なぜランサムウェアの被害は止まらないのでしょうか。ここでは、従来型のランサムウェア対策における限界について解説します。

「パターンマッチング方式」の限界と最新手口

一般的なアンチウイルスソフトは、あらかじめ登録された「既知のウイルス」のリスト(定義ファイル)とファイルを照合して検知する「パターンマッチング方式」を採用しています。

この方式は、すでに特定されているウイルスに対しては有効です。しかし、サイバー攻撃者は検知を逃れるために日々、大量の新種・亜種のランサムウェアを作成しています。こうした未知の脅威に対しては、定義ファイルの更新が間に合わず、すり抜けられてしまうのが現状です。

侵入の隙を作る「脆弱性」と「パッチ未適用」のリスク

どれほど高性能なアンチウイルスソフトを導入していても、OSや業務アプリケーション自体にセキュリティホール(脆弱性)があれば、攻撃者はそこを突いて侵入してきます。

これを防ぐには、修正プログラム(パッチ)をすみやかに適用する必要があります。しかし多くの企業では、パッチ適用による業務システムへの影響を懸念したり、管理者の工数不足で手が回らなかったりといった理由から、適用が後回しにされがちです。この管理の隙こそが、ランサムウェア被害を招く大きな要因となっています。

ランサムウェアに打ち勝つための「多層防御」

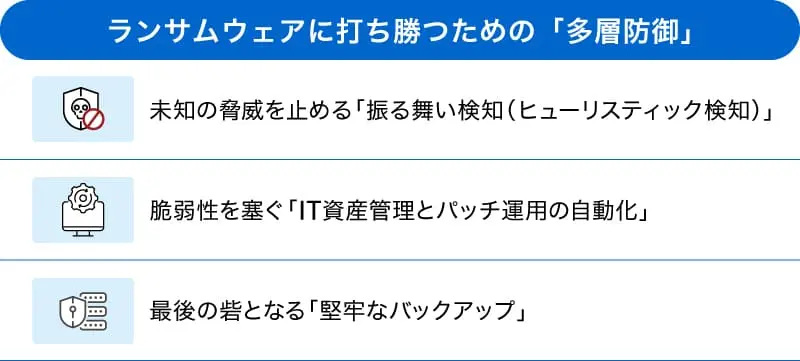

前述した従来型対策の限界を突破するためには、侵入を防ぐだけでなく、万が一侵入されても被害を最小限に抑え、迅速に復旧できる体制を整えることが重要となります。これを実現するのが「多層防御」という考え方です。ここでは、特に重要な3つの対策について解説します。

未知の脅威を止める「振る舞い検知(ヒューリスティック検知)」

ランサムウェアには、定義ファイルに依存しない「振る舞い検知(ヒューリスティック検知)」機能を備えたセキュリティ対策が有効といえます。これは、プログラムの動きを常時監視し、「短時間に大量のファイルを書き換える」「勝手に通信を行う」といったランサムウェア特有の不審な挙動をAIが検知してブロックする技術です。これにより、定義ファイルが存在しない新種や亜種といった未知の脅威に対しても防御が可能になります。

脆弱性を塞ぐ「IT資産管理とパッチ運用の自動化」

感染予防の土台となるのが、脆弱性対策です。そのためには、社内にあるすべての端末のOSバージョンやソフトウェアのインストール状況を可視化し、最新のセキュリティパッチを適用し続ける必要があります。

しかし、手動でのアップデート管理には限界があり、適用漏れが発生しがちです。そのため、管理ツールを導入してパッチ適用を自動化し、管理者の負担を減らしつつ、常にシステムを堅牢な状態に保つ仕組み作りが不可欠となります。

最後の砦となる「堅牢なバックアップ」

どれほど対策を重ねても、感染リスクを完全になくすことは困難です。しかし、万が一データが暗号化されてしまっても、バックアップから正常にデータを復元できれば、攻撃者の脅迫に応じる必要はありません。

ただし、バックアップデータ自体が同時に暗号化されてしまうリスクはあります。ネットワークから切り離された状態での保管や、ランサムウェア対策機能を持つクラウドバックアップサービスの利用など、有事の際に確実に復元できる「堅牢なバックアップ」を確保することが最後の砦となります

ランサムウェア対策は「復旧力」と「説明責任」が問われる時代へ

ランサムウェア対策において重要な視点は、感染を完全に防ぐことだけではありません。被害発生時にいかに迅速にシステムを復旧させ、事業を継続できるか、そしてその対応プロセスが適切であったかをステークホルダーに説明できるかが問われるようになっています。

経済産業省もサプライチェーン全体のセキュリティ向上を目指し、2026年度からの開始を目処に新たなSCS評価制度(サプライチェーン強化に向けたセキュリティ対策評価制度)の導入検討を進めています。この制度は、技術的な対策だけでなく、インシデント対応方針や社内ルールの整備状況といった組織的な対応力も評価対象となる点が特徴です。

企業としての信頼を守るためにも、技術的な防御策に加え、組織全体での対応体制を整備することが今の時代には求められます。

正しい危機感を持ち、脆弱性対策と多層防御で会社を守ろう

サイバー攻撃の手口が高度化・巧妙化する中、ランサムウェア対策は単に「ツールを入れているか」という段階を超え、「社外に対して説明できる十分な管理体制があるか」が問われる時代になっています。脆弱性の放置やバックアップの不備は、経営リスクそのものです。

なお、自社だけで高度なセキュリティ対策やルール整備を行うことが難しい場合は、専門家の支援を受けることも有効な手段です。コニカミノルタジャパンは、現状のセキュリティレベルの把握から、従業員教育、計画策定支援、技術導入そして運用の定着までを5つのステップでトータルに支援する「ガイドライン対応サポートアカデミー サイバーセキュリティ対策パッケージ」をご用意しています。

「何から始めればよいのかわからない」とお考えであれば、まずはこちらの資料をご覧ください。